Eesti küberturbefirma Patchstack uuris taas, millised on maailma populaarseima sisuhaldusplatvormi WordPress suurimad probleemid. Suure turvauuringu kokkuvõtteks võib öelda, et ehkki enamasti ohustavad kodulehti turvaaugud mõne kolmanda osapoole pluginates, langevad veebid siiski küberpättide ohvriks sel lihtsal põhjusel, et administraatorid on jätnud vajalikud uuendused õigel ajal paigaldamata.

Veebimajutus uuris Patchstacki turundusjuhilt Mart Virkuselt, mida nad veel oma uuringuga teada said ja mida on meil kõigil tulemustest õppida.

Millised olid möödunud aastal WordPressi lehtede kõige suuremad probleemid?

Turvalisuse vaatepunktist on jätkuvalt suurimaks ohuallikaks pluginad ja teemad ehk valdavalt kolmandate osapoolte poolt loodud komponendid, mida WordPressi veebilehtede tegemiseks kasutatakse. 96% turvaaukudest, mida me eelmisel aastal oma andmebaasi lisasime, olidki pärit pluginatest.

Laiemalt on probleemiks aga ikka see, kui WordPressi lehti ei hooldata ning neile ei tehta õigeaegselt uuendusi. Turvariskidega seotud uuendused tuleks teha võimalikult kiiresti või siis kasutada Patchtsacki laadset teenust, mis lehte nende riskide eest kaitseb juba enne uuenduste tegemist.

Eraldi probleemina tooksin välja veel need pluginad, mis on arendajate poolt hüljatud ning mis enam uuendusi ei saa. Sellised pluginad on eriti ohtlikud, kuna kasutajatele jääb mulje, nagu uuendusi pole ja seega oleks kõik justkui korras.

Reeglina küll WordPress eemaldab ise ohtlikud pluginad oma nimistust, kui arendaja probleemiga ei tegele, kuid veebilehtedele jäävad need ju ikkagi alles.

Kas eelmise aasta probleemid erinesid kuidagi ka varasematest aastatest? Kas kerkis esile midagi uut?

Väga suur trend viimasel ajal on nn tarneahela turvariskid ehk siis juhtumid, kui väga suur hulk pluginaid kasutab üht ja sama komponenti, milles on sees haavatavus. Tagajärjeks on see, et taoline haavatavus levib omakorda edasi igale seda komponenti kasutavale tarkvarale.

Eelmisel aastal oli näiteks üks selline juhtum, kus turvaauk ühes tarkvaras mõjutas umbes tuhandet pluginat!

Nendest omakorda mitusada said küll tänu arendajate ja WordPressi meeskonna kiirele tegutsemisele üsna kiirelt lapitud, kuid veel sajad pluginad jäidki haavatavaks ja need eemaldati lõpuks WordPress.org nimistust.

Milline on ühel tavalisel WordPressi lehel kasutatav keskmine pluginate arv ja kui paljud on neist sellised, mida tegelikult enam ei arendata ning võiks maha võtta?

Me ise uurisime seda viimati 2021. aastal ja siis kasutas üks WordPressi leht keskmiselt 18 pluginat, millest keskeltäbi kuus on uuendamata!

Inimesed, kes lehti teevad, peaksid siiski kindlasti jälgima, millal pluginaid viimati uuendati ja kui tihti neid uuendusi üldse pakutakse. Hea märk on see, kui plugina arendaja toob ise selgelt esile turvalisusega seotud uuendused. See näitab, et ta võtab turvalisust väga tõsiselt.

Kas WordPressi turvaohtude avastamise kiirus on muutunud võrreldes varasemate aastatega?

Kindlasti. Me lisasime enda andmebaasi eelmisel aastal 4528 erinevat turvariski, mida oli üle 300% rohkem, kui üle-eelmisel aastal!

See aga ei tähenda, et arendajad oleksid lohakamad. Pigem näitabki see, et turvaauke otsitakse rohkem ja neist antakse palju rohkem teada.

Kui kiiresti pluginatele keskmiselt parandused välja tulevad?

Nii on raske öelda, aga me omalt poolt teeme pluginate arendajatega palju koostööd, et avastatud turvaaugud saaksid võimalikult kiiresti lapitud. Kui aga arendajad probleemile ei reageeri, siis kaasame vajadusel WordPressi tiimi.

Meil juhtus eelmisel aastal niimoodi 147 juhul. Paraku 60% nendest pluginatest jäidki uuenduseta ning eemaldati lõpuks WordPressi nimistust.

Millised olid eelmisel aastal suurimad WordPressi turvaintsidendid, mis mõjutasid väga paljusid veebilehti ja kuidas need lahenesid?

Elementor on väga populaarne WordPressi lehtede ehitamise platform - neil on üle viie miljoni kasutaja ja eelmine aasta avastati nende pluginas küllaltki kõrge riskiskooriga haavatavus.

Peab veel mainima, et Elementor reageerib sellistele riskidele kiiresti.

Millised olid kõige levinuimad turvaaugud, mis tehnikaid ja ohte need ära kasutasid?

Kindlasti XSS (cross-site scripting) on väga levinud rünnakutüüp. Sellised rünnakud sisestavad veebilehtedele pahaloomulisi skripte, kasutades ära näiteks lohakalt tehtud või bug’iseid vorme. Üldiselt need skriptid on siis suunatud veebilehe külastajale.

Milliseid turvaauke pole siiani ära parandatud, mis ohustavad endiselt suurt hulka kodulehti?

Reeglina väga suure kasutajaskonnaga pluginad parandatakse ikkagi kiirelt ära.

Küll aga on probleem selles, et paljud inimesed ei uuenda oma lehti ise piisavalt tihedasti ehk siis turvaauk küll lapitakse ära, kuid vanad haavatavad versioonid jäävad paljudel saitidel siiski kasutusse.

Kui haavatavus on piisavalt ohtlik ja plugin piisavalt levinud, siis on risk rünnakuga pihta saada vägagi reaalne.

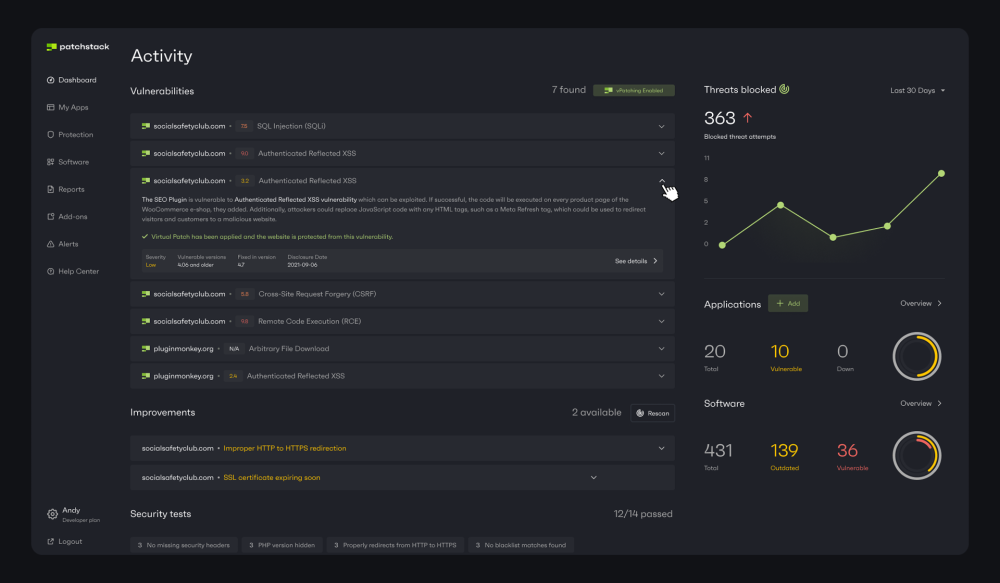

Kuidas aitab Patchstack kaitsta neid kodulehti, mis kasutavad endiselt parandamata pluginaid?

Patchstack kasutab kaitseks erinevaid lahendusi, kuid neist peamine on nn virtual patching ehk erilist tüüpi tulemüür, mis kaitseb lehekülge väga spetsiifiliste rünnakute eest, mis on suunatud konkreetsete komponentide vastu (olgu selleks siis pluginad või teemad või WordPressi enda tarkvarakood).

Sellise tulemüüri eeliseks on suur jõudlus, kuna see praktiliselt ei mõjuta veebilehe laadimiskiirust, mis tänapäeval on ülioluline.

Aga lisaks virtual patch’imisele pakume me ka tavalist kaitset kõige levinumate WordPressi rünnakute vastu. Meil on ka tootes sees erinevad lisasätted, mis turvalisust veelgi suurendavad, alustades IP aadresside ja/või riikide blokeerimisest kuni bruce force ehk "toore jõu" rünnakute takistamiseni.

.png)

Kuidas turvaauke leitakse, kes neid peamiselt leiavad ja kuidas saab neist teada anda?

Kõige lihtsam on seda teha läbi Patchstack Alliance’i. See on meie enda loodud platvorm, kus turvaaukude uurimisega tegelevad inimesed saavad meid probleemidest teavitada ning seeläbi teenida leitud aukude eest "pearaha".

Inimestel, kes sellega tegelevad, ongi tavaliselt vastav taust või sügavam huvi turvavaldkonna vastu. Mõnikord kutsutakse neid ka "eetilisteks häkkeriteks", kes oma teadmisi meie kõigi turvalisuse hüvanguks kasutavad.

Milliste turvaaukude eest on Patchstack Alliance maksnud eelmisel aastal suurimaid preemiaid?

Me ei maksa preemiaid eraldi turvaaukude eest, vaid jaotame auhinnarahad iga kuu vastavalt sellele, kes kõige rohkem turvaaukude leidmisega punkte teenis. Seega siis kasutame sellist gamification ehk mängulist lähenemist. Punktide arv sõltub sellest, kui palju kasutajaid haavataval pluginal on ning mis tüüpi ja kui tõsine on see haavatavus.

Iga kuu on meil kindel summa, millest teeme väljamakseid. Nüüd maikuus on see natuke üle 2400 dollari. Eelmise kuu võitja sai näiteks leitud turvaaukude eest preemiaks 650 dollarit.

Kuidas kokkuvõttes tundub, kas WordPress on läinud turvalisemaks ja kas arendajad parandavad turvaauke kiiremini või laisemalt?

Julgen väita, et WordPressi ökosüsteem on kindlasti muutunud turvalisemaks ja teadlikkus riskidest on tublisti kasvanud.

Me ise oleme näiteks viimase pooleteise aastaga sõlminud paljude veebimajutuse pakkujatega partnerlusi, et meie andmete abil kliente turvariskide eest hoiatada. See näitab, et turvalisus on oluline teema.

Hakkasime eelmisel aastal arendajatele pakkuma mVDP (managed Vulnerability Disclosure Program) teenust, kus oleme turvapartneriteks. Kui keegi avastab mVDP partneri tarkvaras turvaaugu, siis selle raporteerimine käib läbi meie Alliance´i platvormi. Arendaja ei pea siis valideerimisega tegelema: kui turvaauk leiab tõendust, siis me suhtleme juba arendajaga ise edasi, et auk saaks parandatud ning avalikustame turvaaugu samaaegselt välja tulnud tarkvarauuendusega.

Patchstack turvakaitse sisaldub Veebimajutus.ee Pluss paketi hinnas.