Kui õngitsuslehed üritavad tavaliselt kasutajat petta sarnase domeeninime, tuntud teenusele sarnase veebilehe ja e-postiga saadetud õngitsuslinkide kaudu, siis uus Facebooki (või mõne muu autentimislehe) parooli õngitsemise nipp võib alt vedada ka kõige skeptilisemaid ja teadlikumaid kasutajaid.

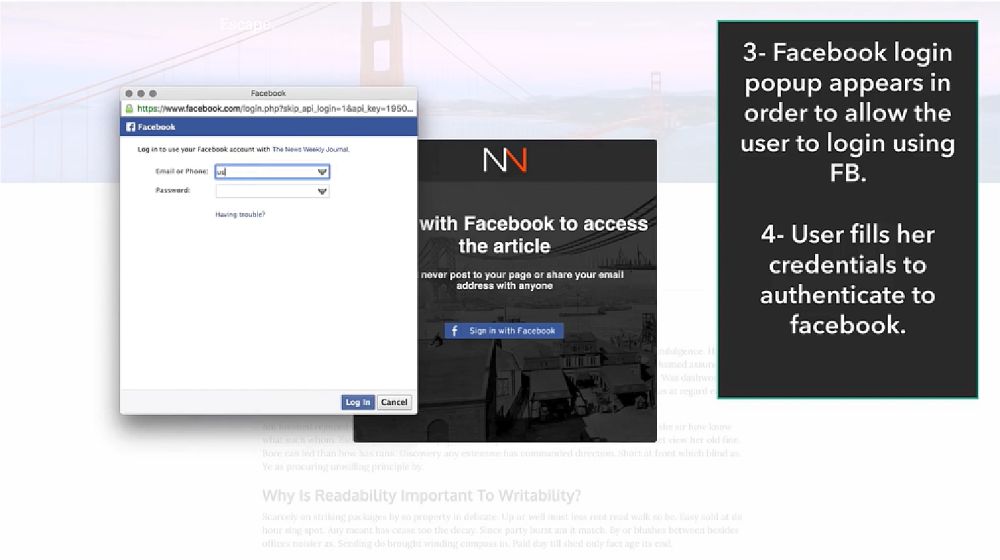

Myki Security blogis kirjeldatud juhtimil serveeritakse kasutajatele Javascriptiga loodud täiesti üks-ühele Facebooki autentimise aknaga sarnast sisselogimislehte, kus palutakse sisestada kasutajanimi ja parool. Kõik on äravahetamiseni sarnane, isegi kodulehe veebiaadress (URL) akna ülaosas. Seda Facebooki sisselogimise akent kasutatakse näiteks turvaliseks sisselogimiseks mõnes kolmandas veebis, kuid saab tekitada ka libalehe, kus justnagu küsitakse autentimiseks Facebooki kontoga tuvastamist.

Kuidas sellist pettust avastada?

Selline täiesti üks-ühele võltsitud sisselogimisaken on silmaga originaalist eristamatu. Ainuke asi, mis neid eristab, on see, et võltsaken on "joonistatud" veebilehe peale, mitte ei ole ettehüppav eraldi brauseriaken. Pettuse avastamiseks tuleb akent liigutada veebiakna serva ja kui see jääb brauseriakna serva taha ehk näidatakse vaid brauseri sees, on tegemist võltsinguga. Kui aga liigub üle ekraani ka väljaspoole brauseriakent (on selle peal), siis on tegemist tõelise sisselogimisaknaga.

Seega pole antud pettuse puhul abi veebiaadressi või HTTPS-i kontrollimisest, vaid ainuke visuaalne kontroll on tõesti sisselogimisakna nihutamine brauseriakna serva.

Esialgu ei ole teada, kas tegemist on tõesti ehtsa juba ära kasutatud turvaohuga või pigem teoreetilisega, kuid kasutajate jaoks on see väga raskesti tuvastatav, kui keegi peaks niimoodi parooliõngitsust tegema. Ainuke kindlalt toimiv vahend on kasutada mitmeastmelist autentimist ehk sellist lahendust, kus lisaks paroolile peab end veel moodmoodi ka tuvastama, näiteks mobiilist.

⚠️ WARNING – Watch out for this new type of extremely creative #phishing attacks that even most vigilant users could fall for.https://t.co/Pk253FLKbJ

— The Hacker News (@TheHackersNews) February 15, 2019

Can you spot what's wrong with that OAuth browser window? 😉

—by @unix_root pic.twitter.com/SgcIC2690V